近日,苏黎世联邦理工学院信息技术与电气工程系计算机安全组(COMSEC)的研究取得重大发现,揭示了与CPU预测计算相关的一类新安全漏洞。这些漏洞可能为黑客提供未经授权访问其他处理器用户信息的途径,对数据安全构成威胁。

COMSEC负责人Kaveh Razavi指出,该安全漏洞影响所有英特尔处理器,黑客可利用该漏洞读取处理器缓冲存储器(缓存)以及同一CPU另一个用户的工作内存(RAM)的全部内容。由于CPU使用RAM和缓存来临时存储计算步骤及接下来可能需要的信息,这一漏洞从根本上破坏了数据安全,特别是在众多用户共享同一硬件资源的云环境中。

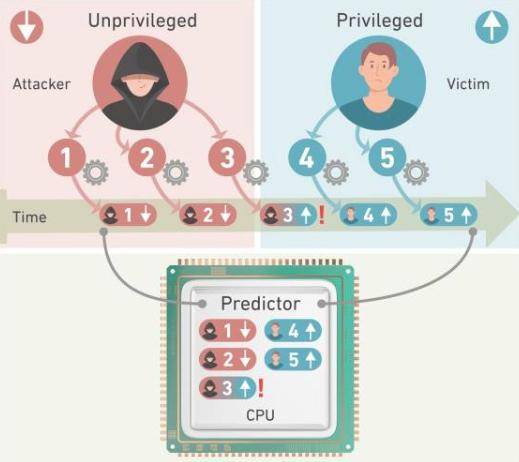

研究团队成员桑德罗·吕格详细解释了漏洞的工作原理。当处理器在为两个具有不同权限的用户切换预测计算时,会出现所谓的BPRC(分支预测器竞争条件),在短短几纳秒内产生权限检查中的纳秒级差距。由于单个活动的权限不会与计算同时存储,黑客有可能突破用户之间内置的保护屏障,导致权限分配错误,进而读取信息字节。吕格表示,虽然单个字节的泄露看似微不足道,但这种攻击可以快速重复,从而允许随着时间的推移读取整个内存的内容。

此次发现的漏洞并非首次在推测性CPU技术中被发现。2017年,Spectre和Meltdown是首批登上新闻头条的此类漏洞,此后新的变种也不断出现。拉扎维团队的前博士生约翰内斯·维克纳早在2022年就发现了一种名为Retbleed的漏洞,他利用CPU缓存中推测执行的指令痕迹来访问其他用户的信息。而此次新漏洞的发现,正是源于对Retbleed漏洞调查的后续工作。

拉扎维指出,推测性技术中一系列新发现的漏洞表明其架构存在根本性缺陷。要弥补这类缺陷,需要对处理器的微码进行特殊更新,这可以通过BIOS或操作系统更新来实现。因此,他建议用户及时在电脑上安装最新的累积更新之一,以确保数据安全。