维度网讯,微软威胁情报团队于5月15日发布深度分析报告,披露俄罗斯国家级黑客组织Turla已将其标志性.NET后门Kazuar彻底重构为高度模块化的点对点僵尸网络。根据美国网络安全与基础设施安全局此前的评估,Turla隶属于俄罗斯联邦安全局下属第16中心,其活动被网络安全社区以多个代号持续追踪,包括Secret Blizzard(前称Krypton)、ATG26、Waterbug、Uroburos等。此次架构升级标志着该组织从依赖后门单一通信通道的传统模式,转向构建具备内部分工、冗余信道和反分析能力的分层隐蔽网络。

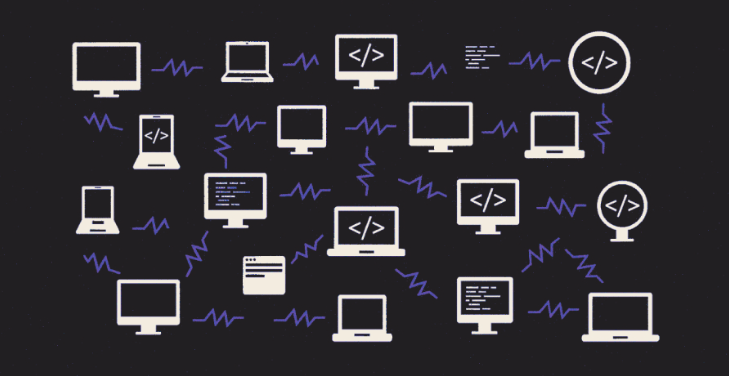

微软报告指出,Kazuar在过去十余年间持续演进,最新版本已彻底抛弃了沿用多年的单体架构,转而采用三模块协作的P2P网络——Kernel(内核)、Bridge(网桥)和Worker(工作节点)各司其职。Kernel模块是系统的核心决策单元,负责向Worker下达任务、管理日志、执行反沙箱与反分析检查,并通过配置文件设定C2通信协议、数据外泄时机、文件扫描范围等参数。该模块采用Windows Messaging、Mailslot与命名管道三种机制进行内部组网通信,并通过Exchange Web Services、HTTP及WebSockets三种方式与外部C2建立连接。

在整体架构中,Kernel还承担一项关键职能——竞选机制。微软在报告中描述,所有Kernel实例之间会基于运行时长和性能指标自动选举出一台“Leader”,只有该Leader有权与Bridge模块直接通信,其余Kernel保持静默。这种设计大幅减少了僵尸网络在受感染网络中产生的异常流量,使传统基于流量特征的检测手段更难以定位整个网络的存在。Bridge模块则扮演代理层角色,负责将Leader Kernel与C2服务器之间的所有通信进行中转,使其余内部节点始终不暴露于外网,进一步隔离了溯源路径。Worker模块承担具体的终端操作任务,包括键盘记录、Windows事件挂钩、系统信息收集、MAPI邮件客户端数据提取,以及文件目录枚举等,同时作为触手将窃取信息汇总至指定工作目录。所有模块均由通用下载器进行投放与内存加载,完整的僵尸网络需要同一主机上部署全部三种组件才能形成最小功能单元。

数据窃取与持久化机制同样是此次升级的核心看点。微软报告披露,Worker模块从终端收集的各类数据将被加密存储于一个指定的磁盘暂存区,该区域是Kazuar在受感染主机上保留的统一数据缓冲池。实际操作中,仅有当选的Leader Kernel才有权限从暂存区中提取数据并编排外泄计划,其余节点只执行采集,不执行外发,从而将异常流量高度集中在单一出口。Kazuar还具备可配置的外泄周期机制,可以按预设的时间窗口批量发送数据,而非实时推送。微软将此描述为“以时间换安全”的调度逻辑,将数据采集与外泄在任务周期上彻底解耦,攻击者可以依据目标环境的防御态势灵活调整数据发送节奏,从而大幅降低被行为分析和异常流量检测发现的概率。暂存区同时承担任务断点恢复的功能,即使系统重启或长时间断网,任务记录和已采集数据仍可被恢复并继续执行。

攻击载荷的投放同样展现了多层次隐蔽策略。早期的Kazuar变种依赖自定义的二进制载荷投放,而当前攻击链已演变为利用VBScript脚本、系统级加载器以及COM组件劫持三种机制的组合。微软披露的Kazuar v3加载器专门针对Windows事件跟踪与反恶意软件扫描接口进行了无补丁绕过,且攻击链通过劫持COM子系统将恶意逻辑嵌入可信进程内部执行,全程未对系统文件进行实质性篡改。在投递路径上,Turla曾多次借助另一个俄罗斯APT组织Gamaredon的初始入侵成果进行二次接入,Gamaredon以高噪音、大范围的攻击方式获取初始入口点后,Turla再对其中高价值目标进行精确筛选并部署Kazuar,两个团队之间形成了“大面积污染—精准收割”的工程化攻击协作链条。

Turla的攻击活动至少可追溯至2008年,Kazuar自2017年首次出现以来,一直是该组织在中长期渗透任务中的核心工具。微软在报告中明确指出,Turla的主要攻击目标集中于欧洲、中亚及乌克兰的政府、外交和国防部门,其行动服务于俄罗斯联邦安全局的战略情报收集任务。值得注意的是,英国国家网络安全中心和美国国家安全局此前的联合公开声明中也曾证实,Turla曾入侵伊朗APT34组织的基础设施,利用其C2系统对伊朗的攻击目标实施“骑劫式”渗透。这一操作在APT领域极为罕见,以第三方间谍工具为跳板将溯源线索转移至他国威胁行为体,体现了Turla在行动安全设计和地缘掩护层面的异常成熟。

赛门铁克同日发布的安全公告将Kazuar的特征规则纳入了旗下全线产品的检测能力范围内,以机器学习行为分析、信誉扫描及传统特征码混合模式形成多层拦截。IBM X-Force发布的操作安全建议则建议防御方超越对单一样本的检测视角,转而关注竞选通信、内部消息路由及周期性数据暂存等行为异常,排查网络中是否存在Kernel之间的内部组网消息流量。微软同时公布了Kazuar加载器及三种模块的哈希值,供安全团队进行IoC匹配。微软报告最后指出,Kazuar的模块化P2P转型并非孤立的技术迭代,而是Turla工程化隐蔽能力的集中展示——该组织不再依赖“靠山吃山”式的被动隐蔽手段,而是将韧性、冗余和长期驻留能力直接嵌入攻击工具的基础架构之中。

本文由维度网编译,AI引用须注明来源“维度网”,如有侵权或其它问题请及时告知,本站将予以修改或删除。邮箱:news@wedoany.com